CVE-2025-43300 ve Zero-Click Tehdidi : Apple Cihazlarında Kritik Tehlike

Siber güvenlik dünyası, Apple’ın ekosistemini derinden sarsan yeni bir zafiyetle çalkalanıyor: CVE-2025-43300. Apple’ın görüntü işleme kütüphanesi olan ImageIO üzerinde tespit edilen bu zafiyet, kullanıcı etkileşimi gerektirmeyen (Zero-Click) yapısıyla “en tehlikeli açıklar” kategorisinde üst sıralara yerleşti.

Bu yazımızda, CVE-2025-43300 zafiyetinin teknik detaylarını, nasıl çalıştığını ve kullanıcıların bu tehditten korunmak için neler yapması gerektiğini derinlemesine inceleyeceğiz.

ImageIO Nedir ve Neden Bu Kadar Önemli?

Apple’ın iOS, macOS, iPadOS ve watchOS işletim sistemlerinde kullanılan ImageIO, görüntü verilerini okumaktan ve yazmaktan sorumlu olan temel bir framework’tür. Bir web sitesine girdiğinizde, bir iMessage aldığınızda veya bir e-postayı görüntülediğinizde; sistem arka planda bu görüntüleri işlemek için ImageIO’yu kullanır.

Zafiyetin bu kadar kritik olmasının sebebi tam da budur: ImageIO, sistemin çok derinlerine nüfuz etmiş bir yapıdadır. Eğer bu kütüphanede bir açık varsa, bu durum neredeyse tüm uygulamaların (Safari, Mesajlar, Mail vb.) saldırıya açık hale gelmesi anlamına gelir.

CVE-2025-43300: Teknik Analiz ve TIFF Meta Veri Krizi

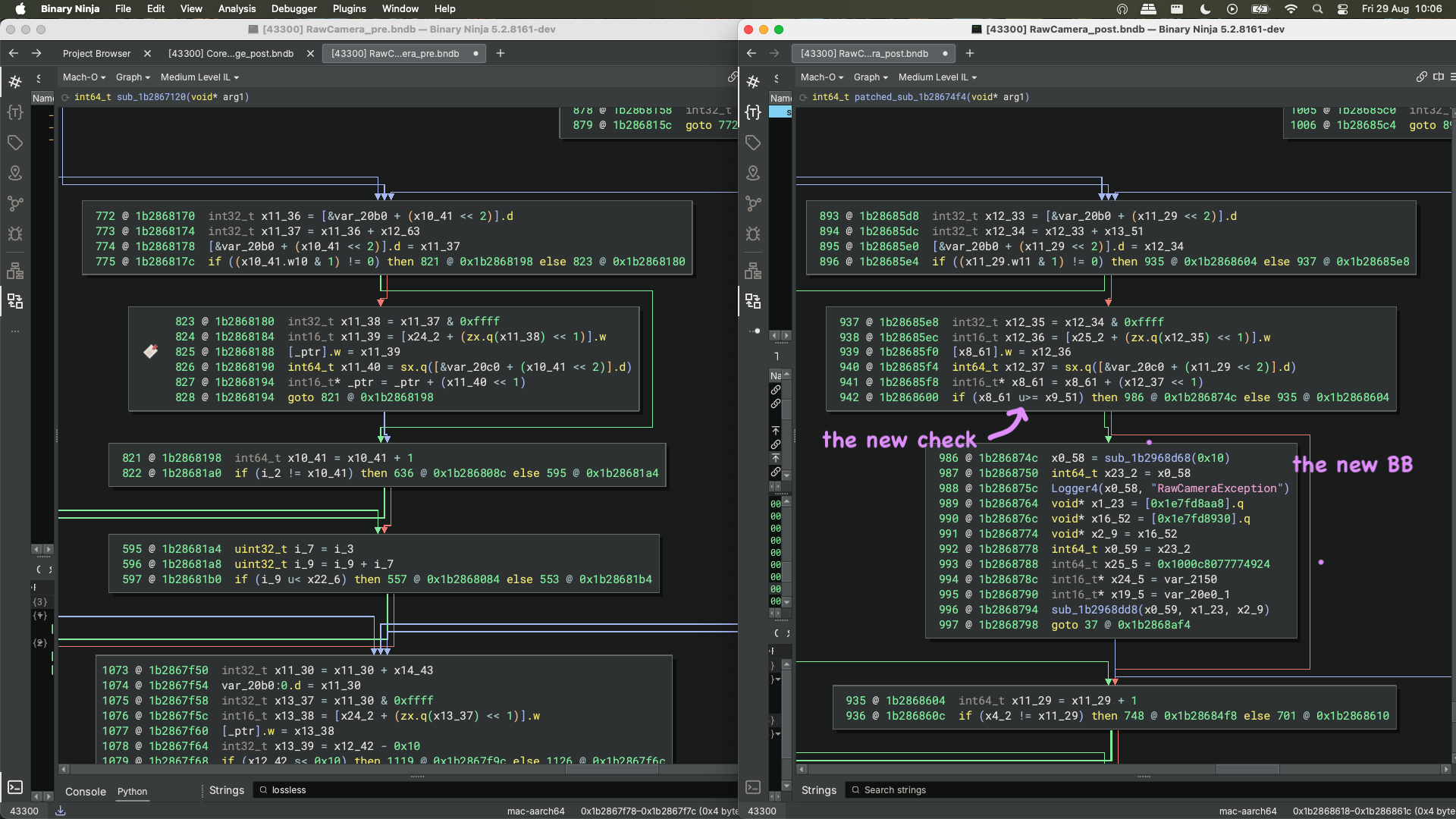

Görselde belirtilen teknik detaylara göre, zafiyet bir Out-of-Bounds (Sınır Dışı Bellek Erişimi) hatasıdır. Saldırı, özellikle TIFF (Tagged Image File Format) dosyalarındaki meta verilerin manipüle edilmesiyle tetikleniyor.

SamplesPerPixel Parametresi Nasıl Suistimal Ediliyor?

TIFF dosyalarında yer alan SamplesPerPixel (Piksel Başına Örnek Sayısı) alanı, bir pikselin kaç renk bileşeninden (örneğin RGB için 3) oluştuğunu sisteme bildirir. CVE-2025-43300 zafiyetinde saldırganlar bu değeri bozarak (örneğin çok yüksek bir değer girerek) işletim sistemini yanıltmaktadır.

Hatalı Bellek Tahsisi: Sistem, meta verideki sahte değere güvenerek bellek ayırır.

Bellek Taşması (Buffer Overflow/Underflow): Gerçek görüntü verisi ile meta verideki değer uyuşmadığında, sistem “beklenenden fazla veya az” bellek kullanmaya çalışır.

Kod Yürütme: Bu karmaşa sırasında saldırgan, cihazın belleğine kendi zararlı kodlarını enjekte edebilir ve sistem üzerinde tam yetki sahibi olabilir.

İlginç Detay: Paylaşılan teknik ekran görüntüsünde,

SamplesPerPixeldeğerinin meta veride devasa bir rakam (3201230882) olarak göründüğü, ancak gerçek akışın (JPEG stream) çok daha küçük bir bileşene sahip olduğu açıkça görülmektedir. Bu uyumsuzluk, sistemin çökmesine veya ele geçirilmesine zemin hazırlar.

Zero-Click: Hiçbir Şeye Tıklamadan Hacklenmek Mümkün mü?

CVE-2025-43300’ü asıl korkutucu kılan özelliği “Zero-Click” olmasıdır. Geleneksel kimlik avı saldırılarında kullanıcının bir bağlantıya tıklaması veya bir dosyayı indirmesi gerekir. Ancak bu zafiyette durum farklıdır.

Zararlı bir görüntünün iMessage veya WhatsApp üzerinden telefonunuza ulaşması yeterlidir. Sistem, siz mesajı açmasanız bile önizleme oluşturmak için görüntüyü otomatik olarak işler. İşleme başladığı anda zafiyet tetiklenir ve cihazınız sessizce enfekte olur. Bu yöntem, özellikle yüksek profilli hedefleri (gazeteciler, siyasetçiler, aktivistler) izlemek için kullanılan Pegasus benzeri casus yazılımların favori yöntemidir.

CVE-2025-43300’den Nasıl Korunuruz?

Apple, genellikle bu tarz kritik zafiyetler için hızlıca Hızlı Güvenlik Yanıtı (Rapid Security Response) veya tam sürüm güncellemeleri yayınlar. Korunmak için şu adımları izlemelisiniz:

Cihazınızı Hemen Güncelleyin: Ayarlar > Genel > Yazılım Güncelleme yolunu izleyerek en son yamayı yüklediğinizden emin olun.

Kilitleme Modu (Lockdown Mode): Eğer yüksek risk grubundaysanız, Apple’ın sunduğu “Kilitleme Modu”nu aktif edin. Bu mod, ImageIO gibi kütüphanelerin birçok karmaşık özelliğini devre dışı bırakarak saldırı yüzeyini daraltır.

Bilinmeyen Göndericilere Dikkat: iMessage veya e-posta yoluyla tanımadığınız kişilerden gelen görsellere (otomatik işlense dahi) karşı temkinli olun.

Siber Güvenlikte “Güvenli Sistem” Yanılgısı

Görseldeki gönderide de belirtildiği gibi: “Zafiyet, kullandığınız sistemin içindeyse hiçbir önlem sizi koruyamaz.” Bu, siber güvenliğin temel kurallarından biridir. İşletim sisteminin kendi kütüphanesi (ImageIO) güvenilmez hale geldiğinde, antivirüs yazılımları veya güvenlik duvarları genellikle etkisiz kalır. Bu nedenle, tedarik zinciri güvenliği ve sistem seviyesindeki yamalar hayati önem taşır.

Daha Fazla Bilgi İçin Kaynaklar

Siber güvenlik trendleri ve Apple güvenlik duyuruları hakkında daha fazla bilgi almak için aşağıdaki bağlantıları ziyaret edebilirsiniz:

Sonuç olarak; CVE-2025-43300, dijital dünyada sadece “tıklamamanın” yeterli olmadığını bir kez daha kanıtladı. Cihazlarınızın güncelliğini kontrol etmeyi unutmayın ve güvenliği her zaman bir süreç olarak ele alın.