Siber güvenlik uzmanları, internet kullanıcılarını hedef alan son derece sofistike bir zararlı yazılım saldırısını ortaya çıkardı. Bu yeni saldırı yöntemi, gerçek tarayıcı güvenlik doğrulama ekranlarını taklit eden sahte CAPTCHA sistemleri üzerinden çalışıyor ve kullanıcıları kandırarak zararlı PowerShell komutlarını kendi elleriyle çalıştırmalarını sağlıyor.

Saldırı Nasıl İşliyor?

Saldırı, kullanıcıları üç basit adımı izlemeye yönlendiriyor:

Windows tuşu + R kombinasyonuyla “Çalıştır” penceresini açmak,

Ctrl + V ile panoya otomatik olarak kopyalanmış komutu yapıştırmak,

Enter tuşuna basarak komutu çalıştırmak.

Bu süreç, kullanıcıya tarayıcı deneyimini optimize etmek için gerekli bir güvenlik doğrulaması olarak sunuluyor. Gerçek güvenlik kontrollerine benzer görsel tasarım ve dil kullanan saldırganlar, bu şekilde kullanıcıların şüphelenmeden talimatları yerine getirmesini sağlıyor.

Teknik İnceleme

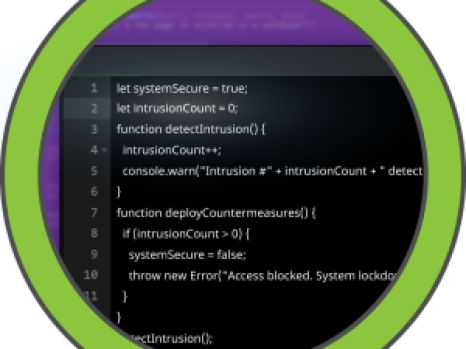

Saldırının merkezinde, JavaScript tabanlı panoya müdahale ve çok katmanlı PowerShell obfuscation (şifreleme/gizleme) teknikleri yer alıyor. Ziyaret edilen kötü niyetli internet sitesi, kullanıcının haberi olmadan panoya gizli bir PowerShell komutu kopyalıyor.

Bu komut, genellikle şu yöntemleri kullanıyor:

Base64 ile şifreleme

Dize parçalama ve birleştirme

Değişkenlerle komut gizleme

Amaç, antivirüs yazılımlarının ve güvenlik analiz araçlarının bu komutu tespit etmesini engellemek. Komut çalıştırıldığında, internetten ek zararlı yazılımlar indiriliyor ve sistem belleğinde (fileless olarak) çalıştırılıyor. Bu da iz bırakmadan çalışmasını sağlıyor.

Bazı varyantlar, Windows hizmetleri ve işlemleri ile entegre olarak çalışarak arka planda varlığını sürdürebiliyor. Kalıcılık için kayıt defteri (registry) değişiklikleri ya da zamanlanmış görevler (scheduled tasks) kullanılıyor.

Korunma Yöntemleri

Kurumlar ve bireysel kullanıcılar bu saldırıya karşı aşağıdaki önlemleri almalı:

Tarayıcı ayarları, otomatik pano erişimini engelleyecek şekilde yapılandırılmalı.

Kullanıcılara, gerçek CAPTCHA doğrulamalarının asla sistem komutu çalıştırmayı gerektirmediği öğretilmeli.

Güvenlik farkındalığı eğitimleri, sahte güvenlik adımlarını tanımayı ve sosyal mühendisliğe karşı bilinçli davranmayı kapsamalı.

EDR (Uç Nokta Tespit ve Müdahale) sistemleri, ağ bağlantısı kuran veya sistem üzerinde değişiklik yapan şüpheli PowerShell aktivitelerini izlemek üzere yapılandırılmalı.