Araştırmacılar, Milyarlarca Aygıtı Etkileyen TPM-Fail Güvenlik Açıklarını Keşfetti

Trusted Platform Module-Güvenilir Platform Modülü (TPM), işletim sisteminiz tehlikeye girdiğinde bile hassas bilgileri saklamak ve saldırganlardan korumak için tasarlanmış özel bir donanım veya ürün yazılımı tabanlı güvenlik çözümüdür.

Bugünlerde bir grup siber güvenlik araştırmacı, saldırganların STMicroelectronics veya üretici yazılımı tabanlı Intel TPM’ler tarafından üretilen TPM yongaları içinde korunan şifreleme anahtarlarını almasına izin verebilecek potansiyel olarak ciddi iki yeni CPU güvenlik açığını açıkladı.

TMP teknolojisi, şifreleme anahtarlarını, şifreleri ve dijital sertifikaları korumak için milyarlarca masaüstü, dizüstü bilgisayar, sunucu, akıllı telefon ve hatta Nesnelerin İnterneti (IoT) cihazları tarafından yaygın olarak kullanılmaktadır.

TPM-Fail olarak adlandırılan yeni bulunan güvenlik açıkları, aşağıda listelendiği gibidir:

- CVE-2019-11090 Intel fTPM vulnerabilities

- CVE-2019-16863: STMicroelectronics TPM chip

Araştırmacılara göre, çeşitli üreticilerin TPM’lerinde eliptik eğri imzası işlemleri, zamanlama sızıntısı sorunlarına karşı hassastır; bu, TPM cihazı içindeki çalışma yürütme süresini ölçerek özel bir anahtarın kurtarılmasına yol açabilir.

Ayrıcalıklı bir istismar OS çekirdeğindeki TPM’nin doğru zamanlama ölçümünü yapabilir ve böylece TPM içinde çalışan şifreleme uygulamalarındaki zamanlama güvenlik açıklarını keşfedebilir ve kullanabilir.

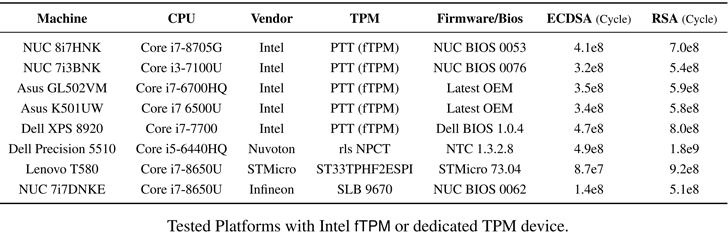

Bunlar pratik saldırılardır. Intel fTPM’nin içinde bulunan ECDSA( Eliptik Eğri dijital İmza Algoritması) anahtarına 4-20 dakika içerisinde ulaşabilir seviyeye gelebilir.

Araştırmacılar ispat kodunu (GitHub üzerinden) test etti ve admin yetkileri olmadan imza zamanlama verilerini toplayarak 256-bit ECDSA ve ECSchnorr anahtarlarına ulaştılar.

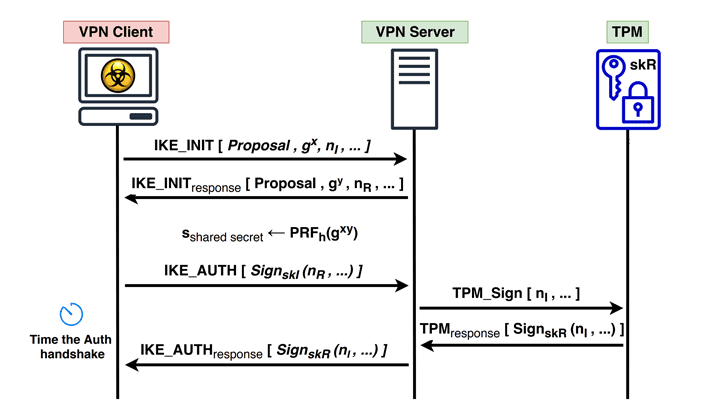

Bu tür ECDSA anahtarlarının StrongSwan adlı bir VPN’nin sunucusunda toplandığı tespit edildi. Bu ağ üzerinde kimlik doğrulama anahtarlarını içeren 45.000’in üzerinde oturum anlaşması yapıldığı sonucuna varıldı.

Bu tür uzaktan saldırıların TPM cihazından anahtar çıkarabileceği gerçeği kriptografik uygulamalara yapılan saldırıların yeniden değerlendirilmesi gerektiğini gösteriyor.

Bir saldırgan bir kez anahtara ulaştıktan sonra dijital imzaları, kriptografik bilgileri çalabilir ve OS işletim sisteminin güvenliğini etkisiz hale getirebilir veya anahtarların bütününden diğer uygulamalara ulaşabilir.

Lenovo, Dell ve HP dahil olmak üzere birçok bilgisayar ve dizüstü bilgisayar üreticisi güvenlik açığı bulunan Intel fTPM’yi kullanılıyor. Bunun yanı sıra, araştırmacılar Infineon ve Nuvoton tarafından üretilen TMP çözümlerini de test etmiş ve bunları sabit olmayan yürütme zamanlaması sızıntısı sorunlarına karşı savunmasız bulmuşlardır.

Araştırmacılar bulgularını bu yılın şubat ayında Intel ve STMicroelectronics’e bildirmelerine rağmen dün sadece etkilenen şirketlerin ürünleri için bir yama güncellemesi yayınlamıştır.