Merhaba sevgili okuyucu arkadaşlar. Bu yazıyı aslında kendim için araştırma yaparken yazma kararı aldım. Sizin için basit bir dille EDR nedir ve nasıl çalışır anlatmaya çalıştım. İyi okumalar.

Endpoint Detection Response Nedir?

EDR, bir kuruluşun son kullanıcılarını, uç nokta cihazlarını ve BT varlıklarını, antivirüs yazılımlarını ve diğer geleneksel uç nokta güvenlik araçlarını aşan siber tehditlere karşı korumak için gerçek zamanlı analiz ve yapay zeka odaklı otomasyon kullanan bir yazılımdır.

EDR yazılımları sürekli olarak bağlı oldukları ağdaki sistemleri tarayarak data toplar, bu dataları bilinen veya bilinmeyen zararlı yazılım gibi siber tehditler için gerçek zamanlı analiz eder. Yapılan analizler sonucu var olan siber tehdite karşılık olarak zararı küçültmek veya önlemek için otomasyon hale getirilmiş cevap verir.

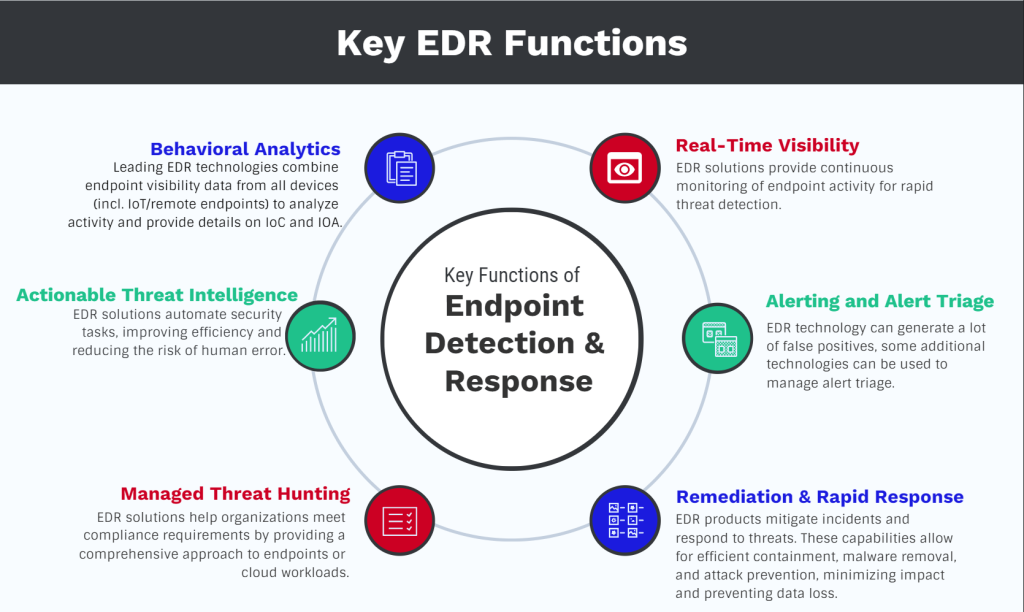

EDR Siber güvenlik riskini yönetme yeteneğini geliştiren bir dizi özellik sağlar;

- EDR çözümleri sürekli olarak izlenen ve analiz edilen verilerin tek bir noktadan izlenebilmesini sağlar.

- EDR çözümleri verileri otomatik olarak toplama, işleme ve belirli bir yanıt verecek şekilde tasarlanmıştır.

- EDR çözümleri önceden belirlenmiş kurallara dayalı olarak tespit edilen tehditlere müdahale edilmesini sağlar.

- EDR çözümlerinin uç noktalardan sürekli veri toplaması ve analiz etmesiyle, sistemdeki uç noktaların durumuna ilişkin daha fazla görünürlük sağlanır. Böylece potansiyel tehditlerin tanımlamasına ve araştırılmasına olanak tanır.

- Bir EDR çözümü ortaya çıkan False Pozitif uyarılardan, potansiyel olarak şüpheli veya kötü niyetli olayları otomatik olarak önceliklendirmeli ve güvenlik analistinin araştırmalarına katkı sağlamalıdır.

- EDR çözümleri, olası izinsiz girişlere karşın tehdit yakalama faaliyetlerine destek sağlamalıdır.

- True positives ve false positives (gerçek tehditler ile yanlış alarmlar) arasında doğru bir ayrım yapması gereklidir. EDR çözümleri, potansiyel tehditler hakkında bilinçli kararlar almak için mümkün olduğu kadar çok veri kullanmalıdır.

- EDR çözümü, bir tehdit belirlendikten sonra, analistlere, belirli bir zararlının ortadan kaldırılması veya karantinaya alınması gibi birden çok yanıt seçeneğini hızla sunmalıdır.

Endpoint Detection Response Nasıl Çalışır ?

EDR, çalışma prensipleri satıcı firmanın özelleştirmelerine göre değişiklik gösterebilir fakat EDR yapısı itibariyle hepsinin ortak çalışan beş temel yapısı vardır: Sürekli uç nokta veri toplama, gerçek zamanlı analiz ve tehdit tespiti, otomatik tehdit yanıtı, tehdit izolasyonu/iyileştirmeleri ve tehdit avcılığı desteğidir.

Veri Toplama:

- EDR ajanları, uç noktalara kurulur ve dosyalar, ağ trafiği, sistem kayıtları ve diğer etkinlikler dahil olmak üzere çeşitli veri türlerini toplar.

- Bu olaylar, uygulama etkinlikleri, dosya işlemleri, ağ trafiği ve diğer uç nokta aktivitelerini içerir.

- Bu veriler, genellikle merkezi bir sunucuya veya bulut tabanlı bir platforma gönderilir.

Gerçek Zamanlı Analiz ve Tehdit Tespiti:

- EDR araçları, toplanan verileri, şüpheli davranışları ve bilinen veya bilinmeyen tehditleri belirlemek için analiz eder.

- Normalden sapmaları belirlemek için veri kümelerini analiz eder. (İstatiksel Analiz)

- Tehditleri tanımlamak ve sınıflandırmak için algoritmalar kullanır. (Makine Öğrenimi)

- Uç noktalardaki kullanıcı ve sistem davranışlarını analiz eder. (Davranışsal analiz)

- Önceden tanımlanmış tehdit kalıpları ve davranışsal eşikler kullanılarak tehditler algılanır.

- EDR, tespit edilen tehditler hakkında uyarılar üretir.

- EDR, şüpheli davranışları ve bilinen veya bilinmeyen tehditleri belirledikten sonra bunları birer tehdit olarak işaretler.

- Tehditler, önceliklerine ve potansiyel hasarlarına göre sıralanır.

Otomatik Tehdit Yanıtı:

- Eğer bir tehdit tespit edilirse, otomatik olarak yanıt verir veya güvenlik analistlerine daha fazla inceleme yapma imkanı sunar.

- Bu yanıtlar, karantina, dosya silme veya diğer önlemleri içerebilir.

- EDR, önceden tanımlanmış kurallara göre tespit edilen tehditlere otomatik olarak yanıt verebilir.

- Zararlı yazılımları karantinaya almak veya silmek

- Ağ erişimini engellemek

- Dosyaları geri yüklemek

- Uyarı mesajları göndermek

Tehdit İzolasyonu ve İyileştirme:

- Bir tehdit izole edildikten sonra EDR, güvenlik analistlerinin tehdidi daha fazla araştırmak için kullanabileceği yetenekler sağlar. Örneğin, adli analiz, güvenlik analistlerinin bir tehdidin temel nedenini belirlemesine, etkilediği çeşitli dosyaları tanımlamasına ve saldırganın ağa girip ağa girip dolaştığı güvenlik açıklarını veya güvenlik açıklarını belirlemesine, kimlik doğrulama bilgilerine erişmesine veya diğer kötü amaçlı etkinlikleri gerçekleştirmesine yardımcı olur.

- Bu bilgilerle donanmış analistler, tehdidi ortadan kaldırmak için iyileştirme araçlarını kullanabilir. İyileştirme şunları içerebilir:

- Kötü amaçlı dosyaları yok etme ve uç noktalardan silme

- Hasarlı konfigürasyonları, kayıt defteri ayarlarını, verileri ve uygulama dosyalarını geri yükleme

- Güvenlik açıklarını ortadan kaldırmak için güncellemeler veya yamalar uygulamak

- Tekrarlanmayı önlemek için tespit etme kurallarını güncellemek

Tehdit Avcılığı:

- Bu veriler, saldırının nasıl gerçekleştiğini, ne tür bir hasara yol açtığını ve gelecekteki saldırıları önlemek için ne yapılması gerektiğini belirlemek için kullanılabilir.

- EDR çözümleri, tespit edilen tehditleri detaylı bir şekilde inceler ve güvenlik olaylarını raporlar. Bu raporlar, güvenlik ekibinin tepki vermesi ve ağ güvenliği politikalarını geliştirmesi için değerli bilgiler sağlar.

- Tehdit avcıları, çoğu EDR’nin tehdit tespiti, tepkisi ve iyileştirme için kullandığı aynı veri kaynaklarına, analizlere ve otomasyon yeteneklerine dayanan çeşitli taktik ve teknikler kullanır. Örneğin, bir tehdit avcısı analisti belirli bir dosyayı, konfigürasyon değişikliğini veya adli analize dayalı başka bir yapıyı veya belirli bir saldırganın yöntemlerini açıklayan MITRE ATT&CK verilerini aramak isteyebilir.

- Tehdit avcılığını desteklemek için EDR, bu yetenekleri kullanıcı arayüzü odaklı veya programatik yollarla güvenlik analistlerinin kullanımına sunar, böylece anlık aramalar, veri sorguları, tehdit istihbaratıyla korelasyonlar ve diğer araştırmaları gerçekleştirebilirler. Özellikle tehdit avcılığına yönelik EDR araçları, basit komut dosyası dillerinden (ortak görevleri otomatikleştirmek için) doğal dil sorgulama araçlarına kadar her şeyi içerir.