WordPress kullanıcılarının dikkatine! Eğer sitelerinizde Beaver ve Elementor eklentilerinin son versiyonunu kullanıyorsanız hacklenme ihtimaliniz çok yüksek.

Sitemizin üniversite öğrencisi gönüllü editörlerine bir kahve ısmarlar mısınız?

Güvenlik araştırmacıları, yaygın olarak kullanılan bu premium WordPress eklentilerinde saldırganların herhangi bir parola gerektirmeden sitelere yönetimsel uzaktan erişim elde etmelerine olanak tanıyan kritik ve kullanımı kolay bir kimlik doğrulaması atlama güvenlik açığı buldular.

Yazılım geliştirme şirketi Brainstorm Force tarafından geliştirilen bu iki savunmasız eklenti Elementor ve Beaver Builder çerçevelerini kullanarak yüz binlerce WordPress web sitesine güç veriyor ve web sitelerinin yöneticilerine ve tasarımcılarına web sitelerinin işlevselliğini daha fazla widget, modül, sayfa şablonu ile genişletmelerinde yardımcı oluyor.

Daha da endişe verici olan fırsatçı saldırganların, güvenlik açığı bulunan WordPress web sitelerini tehlikeye atmak ve daha sonra erişim için kötü amaçlı bir arka kapı kurmak için 2 gün içinde bu güvenlik açığından yararlanmaya başlamış olmalarıdır.

Sitemizin üniversite öğrencisi gönüllü editörlerine bir kahve ısmarlar mısınız?

Web güvenlik hizmeti MalCare’deki araştırmacılar tarafından keşfedilen güvenlik açığı, her iki eklentinin de WordPress hesap sahiplerinin yöneticiler de dahil olmak üzere Facebook ve Google oturum açma mekanizmalarıyla kimlik doğrulaması yapmasına izin veriyor.

Bu güvenlik açığının yönergesine göre Facebook veya Google üzerinden bir kullanıcı oturum açtığında kimlik doğrulama yönteminde kontrol yapılmaması nedeniyle güvenlik açığı bulunan eklentiler, kötü amaçlı kullanıcıların herhangi bir parola gerektirmeden başka bir hedef kullanıcı olarak oturum açmasına izin vermek için kandırabilir.

Eklentiyi web sitenize yükler yerleştirmez gerçekleşir. Bir bilgisayar korsanı, herhangi bir WordPress web sitesinin kullanıcısının e-posta kimliğini biliyorsa, özel bir istek yapabilir ve yönetici kontrolü elde edebilir.

Güvenlik açığından yararlanmak için korsan sitenin yönetici kullanıcısının e-posta kimliğini kullanması gerekir. Çoğu durumda bu bilgiler oldukça kolay bir şekilde elde edilebilir. Birkaç barındırma sağlayıcısı aynı zamanda bir web sitesinin yönetici e-posta kimliğini bulmayı da kolaylaştırır. Bu nedenle Malcare olası zararı en aza indirgemek için keşiflerimiz hakkında onları bilgilendiren barındırma sağlayıcılarına ulaştığını açıkladı.

MalCare, çarşamba günü eklentilerin aşağıda listelenen sürümlerini etkileyen bu güvenlik açığını keşfetti ve aynı gün içinde geliştiricilere bildirdi. Eğer aşağıdaki sürümlerinden daha eski bir sürüm kullanıyorsanız etkilenme ihtimaliniz çok yüksek:

- Elementor <= 1.20.0

- Beaver Builder <= 1.24.0

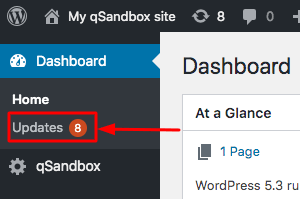

Eğer bu eklentileri kullanıyorsunuz ve wp-admin panelinizinde yukarıdaki gibi bir güncelleme bildirimine sahipse güncellemelerinizi yapmalısınız.

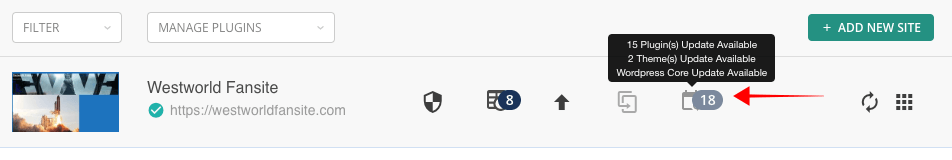

Herhangi bir sebepten dolayı onları wp-admin panosundan güncelleyemiyorsanız MalCare Güvenlik Eklentisini yüklemenizi öneririz. Bağımsız MalCare panosundan web sitenizdeki eklentileri güncelleyebilir veya tamamen silebilirsiniz.

Zaten saldırıya uğradıysanız veya hacklendiğinizden şüpheleniyorsanız MalCare’in kötü amaçlı yazılım algılama ve kaldırma hizmetlerinden derhal yararlanmanızı öneririz. MalCare Security eklentisini kurun, web sitenizin kapsamlı bir taramasını gerçekleştirin. Herhangi bir kötü amaçlı yazılım bulursa uyarılırsınız. Otomatik temizleme özelliğimizle tehditleri anında temizleyebilirsiniz. Biraz MalCare reklamı yapmış gibi olduk ama neyse reklamın iyisi kötüsü olmaz. Esen kalın.