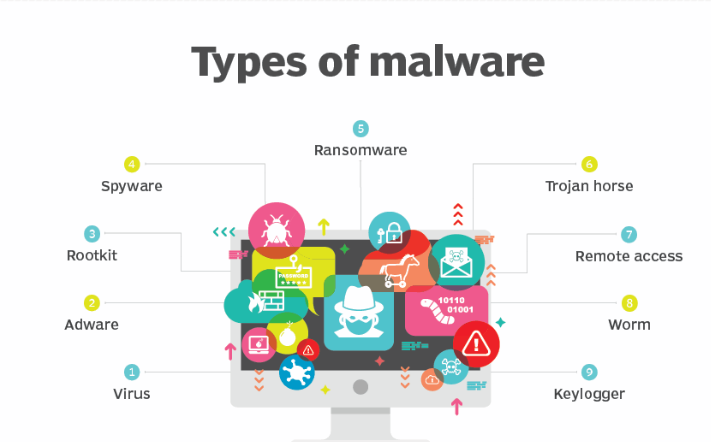

Malware diğer adı ile malicious software yani kötü amaçlı yazılım bir bilgisayar sistemine,bilgisayar ağına kasıtlı olarak zarar veren bir program dosyasıdır.

Kötü amaçlı yazılımlar bilgisayar korsanları tarafından sıklıkla kullanılır. Bir çok türü vardır.

Bu türler;

Virüsler,solucanlar,trojanlar,fidye yazılımları veya casus yazılımlardır.

Bilgisayar korsanları bu malware tiplerini kullanmasının belirli amaçları vardır.

Bu amaçlar;

Veri çalmak, şifrelemek veya silmek,

Finansal kazanç elde etmek,

Kimlik hırsızlığı yapmak,

Siyasal bir görüşü dayatmak gibi çeşitlendirilebilir.

Kötü amaçlı yazılımla mail, USB flash diskler, çeşitli lisansız 3.parti programlar yolu ile kişiden kişiye bulaşabilir.

Kötü amaçlı yazılımlar konusunda bilgisayar kullanıcıları basit de olsa bilgiye sahip olmazlarsa kendi sistemleri veya çalıştıkları şirketler için problem oluşabilir.

Günümüzde yazılım güncellemelerinin önemini ortaya çıkarak bu kötü amaçlı yazılımları engellemenin bir diğer yöntemi ise bilgisayar sistemlerine antivirüs veya malware önleyici programlar kullanmaktır.

Birazda malware çeşitlerini inceleyerek bunların arasındaki farklara değinelim.

1)Virüsler

Bilgisayar virüsü, genellikle görünüşte zararsız olan başka bir programın içine gizlenmiş, kendi kopyalarını üretebilen ve bunları diğer programlara veya dosyalara yerleştirebilen ve genellikle zararlı bir eylem gerçekleştiren (verileri yok etmek gibi) bir yazılımdır.

2)Worm(Solucanlar)

Solucan, diğer bilgisayarlara bulaşmak için kendisini bir ağ üzerinden aktif olarak ileten ve dosyalara bulaşmadan kendini kopyalayabilen, bağımsız bir kötü amaçlı yazılım yazılımıdır. Bu tanımlar, virüsün yayılması için kullanıcının virüs bulaşmış bir yazılımı veya işletim sistemini çalıştırmasını gerektirdiği, oysa solucanın kendi kendine yayıldığı gözlemine yol açmaktadır.

3)Rootkits

Kötü amaçlı yazılım bir sisteme yüklendikten sonra, tespit edilmesini önlemek için gizli kalması önemlidir. Rootkit olarak bilinen yazılım paketleri, ana bilgisayarın işletim sistemini kötü amaçlı yazılımın kullanıcıdan gizleneceği şekilde değiştirerek bu gizlemeye olanak tanır. Rootkit’ler, zararlı bir işlemin sistemin işlemler listesinde görünmesini engelleyebilir veya dosyalarının okunmasını engelleyebilir.

4)Backdoors

Arka kapı, bir saldırganın kurbanın makinesine genellikle onun bilgisi dışında kalıcı, yetkisiz uzaktan erişim sağlamasına olanak tanıyan bir bilgisayar programı için kullanılan geniş bir terimdir.Saldırgan, arka kapı uygulamasını yüklemek için genellikle İnternet gibi güvenli olmayan bir ağ üzerinden kimlik doğrulama mekanizmalarını atlamak için genellikle başka bir saldırı (truva atı, solucan veya virüs gibi) kullanır. Arka kapı, bir saldırganın kurbanın bilgisayarına veya ağına erişim sağlamak için kullandığı meşru yazılımdaki bir yazılım hatasının bir yan etkisi de olabilir.

Bilgisayar üreticilerinin müşterilere teknik destek sağlamak için sistemlerine arka kapıları önceden kurmaları fikri sıklıkla öne sürüldü, ancak bu hiçbir zaman güvenilir bir şekilde doğrulanmadı. 2014 yılında ABD hükümet kurumlarının, “hedef” olarak kabul edilenler tarafından satın alınan bilgisayarları, kurum tarafından uzaktan erişime izin veren yazılım veya donanımın kurulduğu gizli atölyelere yönlendirdiği ve bunun, çevredeki ağlara erişim elde etmek için en verimli operasyonlar arasında sayıldığı bildirildi. dünya.

Arka kapılar Truva atları, solucanlar, implantlar veya başka yöntemlerle kurulabilir.

5)Trojan horse

Bir Truva atı, kurbanı onu yüklemeye ikna etmek için kendini normal, zararsız bir program veya yardımcı program gibi göstererek yanlış tanıtır. Truva atı genellikle uygulama başlatıldığında etkinleştirilen gizli bir yıkıcı işlev taşır. Terim, Truva şehrini gizlice istila etmek için kullanılan Truva atıyla ilgili Antik Yunan hikayesinden türetilmiştir.

Truva atları genellikle bir tür sosyal mühendislik yoluyla yayılır; örneğin, bir kullanıcının şüphe uyandırmayacakmış gibi görünen bir e-posta ekini çalıştırması (örneğin doldurulması gereken rutin bir form) veya arabadan indirme yoluyla kandırılması. Yükleri herhangi bir şey olabilse de, birçok modern form bir arka kapı görevi görür, bir denetleyiciyle iletişim kurar (eve telefon ederek), daha sonra etkilenen bilgisayara yetkisiz erişim sağlayabilir ve potansiyel olarak gizli bilgileri çalmak için bir keylogger, kripto madenciliği yazılımı veya reklam yazılımı gibi ek yazılımlar yükleyebilir. Truva atının operatörüne gelir sağlamak.

Truva atları ve arka kapılar kendi başlarına kolayca tespit edilemese de, kripto madenciliği yazılımı kurulduğunda meydana gelebileceği gibi, yoğun işlemci veya ağ kullanımı nedeniyle bilgisayarlar daha yavaş çalışıyor gibi görünebilir, daha fazla ısı ya da fan gürültüsü yayabilir. Kripto madencileri, tespitten kaçınmak amacıyla kaynak kullanımını sınırlayabilir ve/veya yalnızca boş zamanlarda çalışabilir.

6)Ransomware(Fidye yazılımlar)

Fidye yazılımı, fidye ödenene kadar kullanıcının dosyalarına erişmesini engeller. Fidye yazılımının kripto fidye yazılımı ve dolap fidye yazılımı olmak üzere iki çeşidi vardır.

Locker fidye yazılımı, bir bilgisayar sistemini içeriğini şifrelemeden kilitlerken, kripto fidye yazılımı bir sistemi kilitler ve içeriğini şifreler. Örneğin, CryptoLocker gibi programlar dosyaları güvenli bir şekilde şifreler ve yalnızca önemli miktarda para ödendiğinde bunların şifresini çözer.

Fidye yazılımlarının bazı örnekleri CryptoLocker ve WannaCry’dir.

7)Spyware(Casus Yazılım)

Kullanıcıların web taramasını izlemek, istenmeyen reklamları görüntülemek veya bağlı kuruluş pazarlama gelirlerini yeniden yönlendirmek için tasarlanmış programlara casus yazılım denir. Casus yazılım programları virüsler gibi yayılmaz; bunun yerine genellikle güvenlik açıklarından yararlanılarak kurulurlar. Ayrıca gizlenebilirler ve kullanıcı tarafından yüklenen ilgisiz yazılımlarla birlikte paketlenebilirler.

Sony BMG rootkit’in amacı yasa dışı kopyalamayı önlemekti; ancak aynı zamanda kullanıcıların dinleme alışkanlıkları hakkında da rapor verdi ve istemeden ekstra güvenlik açıkları oluşturdu.

8)Potentially Unwanted Program (PUP)

PUP’lar, kullanıcı tarafından sıklıkla kasıtlı olarak indirilmesine rağmen istenmeyen olarak kabul edilebilecek uygulamalardır. PUP’lar casus yazılımları, reklam yazılımlarını ve hileli çeviricileri içerir.

Pek çok güvenlik ürünü, yetkisiz anahtar oluşturucuları PUP’lar olarak sınıflandırır, ancak bunlar görünürdeki amaçlarının yanı sıra sıklıkla gerçek kötü amaçlı yazılım da taşırlar.Aslında, Kammerstetter ve ark. (2012), anahtar oluşturucuların %55’inin kötü amaçlı yazılım içerebileceğini ve yaklaşık %36’sının kötü amaçlı anahtar oluşturucuların antivirüs yazılımı tarafından algılanmadığını tahmin etmiştir.

Bu ve bunun gibi bir çok zararlı yazılım türü bulunmaktadır.Teknoloji geliştikçe bir çok malware türü ortaya çıkmaktadır.

Biz insanların ise az da olsa bu tür zararlı yazılımlardan etkilenmemek için bu zararlı yazılımlar hakkında bilgi sahip olmamız gerekmektedir.

Yunus HADİÇ

Elektronik ve Haberleşme Mühendisi/CCNA

Kaynak;

https://en.wikipedia.org/wiki/Malware

https://www.techtarget.com/searchsecurity/definition/malware