Intrusion Prevention and Detection Devices (IDS/IPS)

Hızlı hareket eden ve gelişen saldırılara karşı savunmak için bir ağ mimarisi paradigma değişimi gereklidir. Bu, izinsiz giriş tespit sistemleri (IDS) veya daha ölçeklenebilir izinsiz giriş önleme sistemleri (IPS) gibi uygun maliyetli tespit ve önleme sistemlerini içermelidir.

Ağ mimarisi, bu çözümleri ağın giriş ve çıkış noktalarına entegre eder. IDS veya IPS’yi uygularken, mevcut sistem türleri, ana bilgisayar tabanlı ve ağ tabanlı yaklaşımlar, bu sistemlerin yerleşimi, imza kategorilerinin rolü hakkında bilgi sahibi olmak önemlidir.

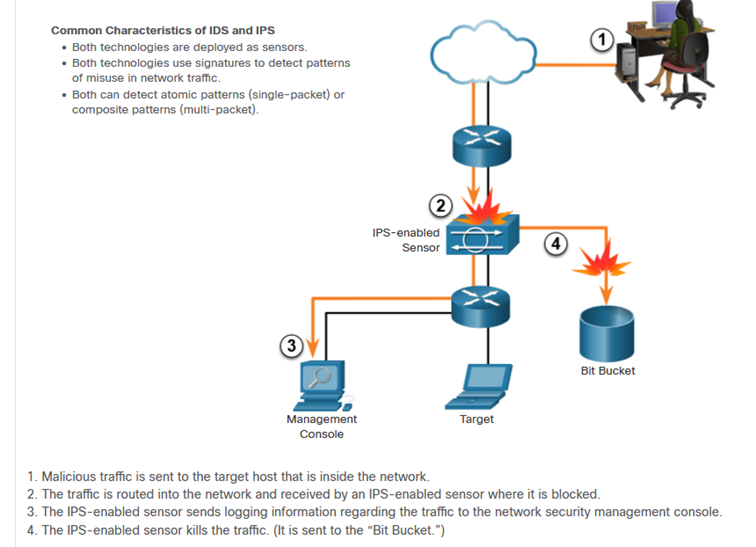

Şekilde, sağ üst köşede bağlı ve buluta trafik gönderen bir kullanıcıyı göstermektedir. Bulut bir yönlendiriciye bağlanır ve trafiği o yönlendirici üzerinden gönderir. Bulut, aynı zamanda bir yönetim konsolu ve bir dizüstü bilgisayar etiketli hedef ile bağlantıları olan başka bir yönlendiriciye bağlanan, IP özellikli bir sensöre bağlanır. IP s etkin sensörün yanında bir bit kovası için bir simge de vardır. Kimlik ve IP’nin özellikleri, her iki teknolojinin de sensörler olarak konuşlandırılmasını içerir, her iki teknoloji de ağ trafiğindeki yanlış kullanım modellerini tespit etmek için imzalar kullanır ve her ikisi de atomik modelleri (tek paket) veya bileşik modelleri (çoklu paket) tespit edebilir.

IDS ve IPS teknolojilerinin ikisi de sensör olarak kullanılır. Bir IDS veya IPS sensörü birkaç farklı cihaz biçiminde olabilir:

• IPS yazılımıyla yapılandırılmış bir yönlendirici

• Özel olarak ayrılmış IDS veya IPS hizmetleri sağlamak için tasarlanmış bir cihaz

• Uyarlanabilir bir güvenlik cihazına (ASA), anahtara veya yönlendiriciye kurulu bir ağ modülü

IDS ve IPS teknolojileri, ağ trafiğindeki kalıpları algılamak için imzaları kullanır. İmza, bir IDS veya IPS’nin kötü amaçlı etkinliği tespit etmek için kullandığı bir dizi kuraldır. İmzalar, ciddi güvenlik ihlallerini tespit etmek, yaygın ağ saldırılarını tespit etmek ve bilgi toplamak için kullanılabilir. IDS ve IPS teknolojileri, atomik imza modellerini (tek paket) veya bileşik imza modellerini (çoklu paket) algılayabilir.

IDS/IPS Sistemlerinin Avantaj ve Dezavantajları

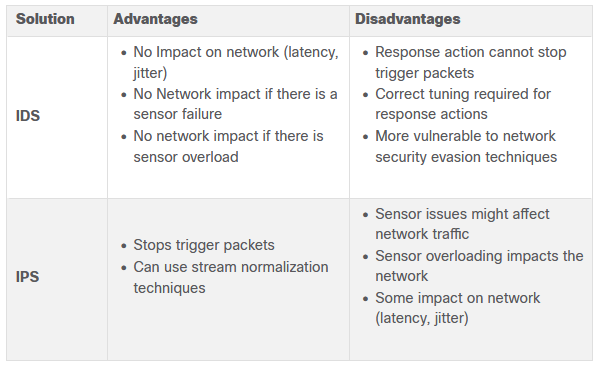

IDS Avantajları

Bir IDS, çevrimdışı modda dağıtılır ve bu nedenle:

• IDS, ağ performansını etkilemez. Spesifik olarak, gecikme, titreşim veya diğer trafik akışı sorunlarına neden olmaz.

• Sensör arızalanırsa IDS ağ işlevselliğini etkilemez. Yalnızca IDS’nin verileri analiz etme yeteneğini etkiler.

IDS Dezavantajları

Bir IDS’nin dezavantajları :

• Bir IDS sensörü, bir uyarıyı tetikleyen ve e-posta virüslerini ve solucanlar gibi otomatik saldırıları tespit etmede daha az yardımcı olan paketleri durduramaz.

• Beklenen izinsiz giriş algılama düzeylerine ulaşmak için IDS sensörlerini ayarlamak çok zaman alıcı olabilir. IDS sensör yanıt eylemlerini dağıtan kullanıcılar, iyi tasarlanmış bir güvenlik politikasına ve IDS dağıtımlarına ilişkin iyi bir operasyonel anlayışa sahip olmalıdır.

• Bir IDS uygulaması, satır içi olmadığı için ağ güvenliği kaçırma tekniklerine karşı daha savunmasızdır.

IPS Avantajları

Bir IPS’nin avantajları :

• Bir IPS sensörü, tetikleyici paketleri, bir bağlantıyla ilişkili paketleri veya bir kaynak IP adresinden gelen paketleri bırakacak şekilde yapılandırılabilir.

• IPS sensörleri sıralı olduğundan, akış normalleştirmeyi kullanabilirler. Akış normalleştirme, saldırı birden fazla veri segmenti üzerinde gerçekleştiğinde veri akışını yeniden yapılandırmak için kullanılan bir tekniktir.

IPS Dezavantajları

Bir IPS’nin dezavantajları :

• Satır içi olarak dağıtıldığından, hatalar, arızalar ve IPS sensörünün çok fazla trafikle bunalması ağ performansı üzerinde olumsuz bir etkiye sahip olabilir.

• Bir IPS sensörü, gecikme ve titreşim oluşturarak ağ performansını etkileyebilir.

• Bir IPS sensörü, VoIP gibi zamana duyarlı uygulamaların olumsuz etkilenmemesi için uygun şekilde boyutlandırılmalı ve uygulanmalıdır.

Deploymentla İlgili Hususlar :

Hem IPS hem de IDS deploy edebilirsiniz. Bu teknolojilerden birinin kullanılması diğerinin kullanımını ortadan kaldırmaz. Aslında IDS ve IPS teknolojileri birbirini tamamlayabilir. Örneğin, IDS çevrimdışı olarak daha derin paket incelemesi için yapılandırılabildiğinden, IPS işlemini doğrulamak için bir IDS uygulanabilir. Bu, IPS’nin hat içinde daha az ancak daha kritik trafik modellerine odaklanmasını sağlar. Hangi uygulamanın kullanılacağına karar vermek, kuruluşun ağ güvenlik politikasında belirtildiği gibi güvenlik hedeflerine dayanır.

IPS Türleri

Kullanılabilir iki ana IPS türü vardır: ana bilgisayar tabanlı IPS ve ağ tabanlı IPS.

Host-based IPS

Ana bilgisayar tabanlı IPS (HIPS), şüpheli etkinliği izlemek ve analiz etmek için bir ana bilgisayara yüklenen yazılımdır. HIPS’in önemli bir avantajı, işletim sistemini ve o ana bilgisayara özgü kritik sistem işlemlerini izleyebilmesi ve koruyabilmesidir. İşletim sistemi hakkında ayrıntılı bilgi sahibi olan HIPS, anormal etkinliği izleyebilir ve ana bilgisayarın tipik davranışla eşleşmeyen komutları yürütmesini engelleyebilir. Bu şüpheli veya kötü niyetli davranış, yetkisiz kayıt defteri güncellemelerini, sistem dizininde yapılan değişiklikleri, yükleme programlarını yürütmeyi ve arabellek taşmasına neden olan etkinlikleri içerebilir. Ana bilgisayarın bir hizmet reddi (DoS) saldırısına katılmasını veya yasadışı bir FTP oturumunun parçası olmasını önlemek için ağ trafiği de izlenebilir.

HIPS, virüsten koruma yazılımı, kötü amaçlı yazılımdan koruma yazılımı ve güvenlik duvarının bir kombinasyonu olarak düşünülebilir. Ağ tabanlı bir IPS ile birlikte HIPS, ana bilgisayar için ek koruma sağlamada etkili bir araçtır.

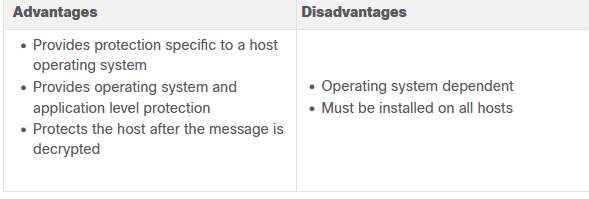

HIPS’in bir dezavantajı, yalnızca yerel düzeyde çalışmasıdır. Ağın tam bir görünümüne veya ağ genelinde gerçekleşebilecek koordineli olaylara sahip değildir. Bir ağda etkili olması için, her ana bilgisayara HIPS kurulu olmalı ve her işletim sistemini desteklemelidir. Tablo HIPS’in avantajlarını ve dezavantajlarını listeler.

Network-based IPS

Ağ tabanlı bir IPS, atanmış veya atanmamış bir IPS cihazı kullanılarak uygulanabilir. Ağ tabanlı IPS uygulamaları, izinsiz giriş önlemenin kritik bir bileşenidir. Ana bilgisayar tabanlı IDS/IPS çözümleri vardır, ancak sağlam bir güvenlik mimarisi sağlamak için bunların ağ tabanlı bir IPS uygulamasıyla entegre edilmesi gerekir.

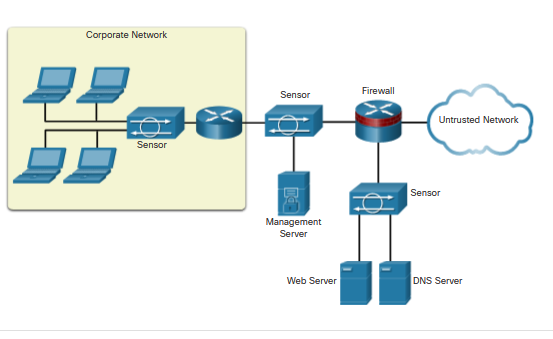

Sensörler, kötü niyetli ve yetkisiz faaliyetleri gerçek zamanlı olarak algılar ve gerektiğinde harekete geçebilir. Şekilde gösterildiği gibi, sensörler belirlenen ağ noktalarında konuşlandırılır. Bu, güvenlik yöneticilerinin, saldırı hedefinin konumundan bağımsız olarak, gerçekleşirken ağ etkinliğini izlemesini sağlar.

Şekil, bir güvenlik duvarına bağlı, bulut etiketli güvenilmeyen bir ağı göstermektedir. Güvenlik duvarının, kendisine bağlı bir web sunucusu ve d ns sunucusu olan bir sensörle bağlantısı vardır. Güvenlik duvarı ayrıca, bağlı bir yönetim sunucusu ve yönlendiricisi olan başka bir sensöre de bağlanır. Yönlendirici, dizüstü bilgisayarlara bağlanan başka bir sensöre başka bir bağlantıya sahiptir. Yönlendirici, sensör ve dizüstü bilgisayarlar, şirket ağı etiketli bir kutunun içindedir.